Router buat routing, switch buat switching.

outer ada layer 1(physical),2(data-link)&3(network), sementara switch ada layer 1&2.

Selasa, 19 April 2011

JENIS-JENIS TOPOLOGI RANGKAIAN KOMPUTER

Di dalam sesebuah rangkaian, terdapat empat jenis topologi yang kita boleh dapati iaitu:

- bas (bus)

- gelang (ring)

- pepohon (hierarcal)

- bintang (star)

Topologi bas (bus)

Ia adalah topologi yang paling mudah. Rangkaian ini bermula daripada satu hujung kemudian bersambung ke setiap komputer seperti di Rajah 2-5. Rangkaian ini selalunya mudah dibina untuk bilik yang kecil, tetapi menjadi susah jika berada pada rangkaian yang besar. Kelemahannya yang ketara adalah kerana kurang tahanannya di dalam rangkaian. Dengan hanya satu sambungan ke semua komputer, kerosakan di satu punca akan mengakibatkan semua komputer tak dapat berkomunikasi.

Rangkaian topologi bus

Topologi Gelang (ring)

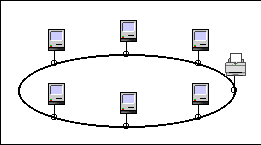

Ianya ada persamaan dengan bus topologi melainkan 2 penghujungnya disambungkan untuk membentuk cincin/ring seperti di Rajah 2-6. Kebaikannya daripada bus adalah, jika berlaku kerosakan di antara bahagian ia masih dapat berkomunikasi dengan melalui arah pembalikan mengelilingi ring. Tetapi kepayahan dan kos yang diambil untuk menyambungkan kedua-dua penghujungnya dalam rangkaian selalunya melebihi kebaikan yang didapati daripada penggunaan topologi ring.

Rangkaian topologi ring

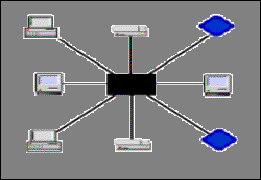

Dalam perekaan rangkaian ini satu lokasi dijadikan sebagai pusat untuk star. Peralatan khas yang dipanggil hub diletakkan disini kemudian sambungan daripada setiap komputer disambungkan ke hub seperti yang ditunjukkan di Rajah 2-7. Dengan menyambungkan semua komputer terus ke hub, kerosakan pada satu kabel hanya memutuskan perhubungan pada komputer yang berkenaan sahaja. Walaubagaimanapun kerosakan pada hub sahaja akan mengakibatkan kegagalan kepada kesemua komputer yang disambungkan kepadanya berkomunikasi. Keburukannya ialah jumlah kabel yang perlu digunakan untuk melaksanakannya. Dengan pemilihan pusat lokasi yang baik untuk hub, kos boleh diminimakan dan ketahanannya meningkat.

Rangkaian topologi star

Rangkaian topologi pepohon (hierarcal)

Bersama ketiga-tiga asas topologi ini, perekaan kombinasi cantuman (hybrid combination) boleh dihasilkan. Yang selalu digunakan ialah hierarcal star-Rajah 2-8. Dalam rekabentuk ini satu talian sahaja melalui daripada hub ke satu bilik dimana diletakkan hub kedua. Kesemua komputer didalam bilik berkenaan disambungkan ke hub kedua ini. Ini mengurangkan jumlah kabel yang diperlukan untuk membina star yang sebenar. Dalam rekabentuk lain pula, satu sambungan daripada hub di salurkan ke bilik darjah dan menyambungkan kesemua komputer di dalam bilik berkenaan dalam bentuk bus kemudian satu lagi penghujung bus disambungkan ke hub tadi.

Perekaan boleh dibuat dalam pelbagai bentuk kombinasi cantuman. Pereka harus mengetahui dan memahami kebaikan dan keburukan sebelum melaksanakannya.

Rangkaian topologi pepohon

KELEBIHAN DAN KEBAIKAN RANGKAIAN KOMPUTER

- Perkongsian Maklumat

- Perkongsian Sumber Perkakasan

- Perkogsian Sumber Perisian

- Utusan Elekronik (E-Mail)

- Keselamatan Data

- Sokongan

DEFINASI RANGKAIAN KOMPUTER

- LAN adalah satu rangkaian komputer yang disambungkan antara satu sama lain pada kedudukan geografi yang kecil, iaitu pada radius 100meter ke 10Km, tanpa penyambungan kepada syarikat telekomunikasi. 2. WAN (Wide Area Network - Sistem Rangkaian Luas) WAN adalah satu rangkaian komputer yang disambungkan antara satu sama lain pada kedudukan geografi yang LUASl, iaitu pada radius melebihi 10Km, DENGAN penyambungan kepada syarikat telekomunikasi, dan menggunakan PERANTARA (ROUTER) 3. MAN (Metropolitan Area Network - Sistem Rangkaian Bandar)

- MAN adalah satu rangkaian komputer yang disambungkan antara satu sama lain pada kedudukan geografi yang LUAS, antara gabungan LAN dan WAN pada satu bandar kepada satu LAN dan WAN pada bandar yang lain dengan penyambungan kepada BACKBONE yang dijanakan oleh syarikat telekomunikasi 4. INTERNET (International Network) INTERNET merupakan satu jaringan rangkaian terbesar di dunia dimana kesemua jaringan yang ada pada satu-satu negara dirangkaikan kepada satu jaringan antarabangsa agar dapat berkomunikasi. Ini mungkin melibatkan keseluruhan LAN,WAN dan MAN di dunia.

- 1.2. MEDIUM TOPOLOGI Medium topologi ialah peralatan yang digunakan dalam melaksanakan satu-satu sistem rangkaian. LAN (Local Area Network - Sistem Rangkaian Setempat) Dalam kes LAN, peralatan yang biasanya digunakan akan dikategorikan kepada dua kategori, iaitu; 1. Medium asas (Kabel dan Hub) 2. Medium Pendawian (RJ45, Face Plate dan Modular Jack). Kedua-dua kategori ini akan merujuk kepada piawaian tertentu yang telah diuji dan diiktiraf oleh badan dunia. KABEL Dalam standard piawaian bagi STAR Topologi, kabel yang digunakan haruslah menggunakan standard IEEE 802 dimana dikategorikan kepada beberapa kategori. Categori 5 dan 5e adalah medium kabel yang luas digunakan memandangkan kamampuannya untuk menghantar dan menerima paket pada kelajuan 100 Mbps. Kabel CAT5/5e dikategorikan kepada 2 jenis dan spesifikasi, iaitu UTP (Unshielded Twisted Pair) dan STP (Shielded Twisted Pair).

- UTP dan STP mempunyai 8 core (8 Kabel Kecil) berkod warna, Kabel CAT5/5e hanya mampu menyalurkan data pada keluasan RADIUS 100 Meter daripada satu point ke satu point lain dalam STAR Topologi. HUB DAN SWITCH HUB dan SWITCH bekerja pada STAR Topologi sebagai pembahagi paket data dengan menghantar dan menerima paket kepada rangkaian. HUB dan SWITCH terdiri daripada port-port yang menyambungkan kabel rangkaian dari setiap komputer / perlatan dalam sistem rangkaian setempat. Walaubagaimanapun, Hub dan Switch mempunyai perbezaan

- dari segi bagaimana ianya bekerja. Berikut adalah jadual perbezaan antara Hub dan Switch. HUB SWITCH Semua Port BERKONGSI kelajuan, misalnya Paket data tadi akan terus dihantar kepada Komputer A menghantar paket data kepada penerima. Kelebihan switch ialah mampu Komputer B melalui HUB, paket data untuk mengesan MAC Address setiap port tersebut akan dihantar kepada semua port yang bersambung pada komputer kemudian yang ada terlebih dahulu dengan memeriksa menyimpannya pada cip memory pada switch. MAC Address pada setiap komputer yang Setiap kali paket dihantar atau diterima, akan tersambung bagi mencari MAC Address disalurkan terus berdasarkan pada MAC komputer B. Tugasan ini akan Address yang tersimpan padanya. Tugasan ini memperlahankan kelajuan rangkaian pada akan mempercepat dan memaksimumkan kesemua port di Hub. kelajuan satu-satu rangkaian Boleh disambungkan kepada hub ataupun Boleh disambungkan kepada hub ataupun switch lain dengan kaedah up-link dengan switch lain dengan kaedah up-link kelajuan maksimum MURAH Mahal MAC Address ialah (Media Access Connect). Rujuk pada Master Reference 1.3. OSI (Open System Interconnect) OPEN SYSTEM INTERCONNECT, (OSI) merupakan sturuktur asas sesebuah sistem rangkaian, samada LAN,WAN,MAN dan Internet. OSI terdiri daripada 7 lapisan utama

- yang akan membentuk perjalanan satu-satu sistem rangkaian daripada titik permulaan kepada titik penerima rangkaian. Proses ini akan sentiasa bekerja dari semasa ke semasa, selagi sistem rangkaian itu digunakan. 7 Lapisan OSI merupakan mekanisma perancangan dan pembentukan struktur asas sesebuah sistem rangkaian. Setiap sistem rangkaian yang hendak dibangunkan mestilah mempunyai pelan topologi LAYER 1 PHYSICAL samada LAN hinggalah ke internet. Antara perkara (Topologi Fizikal) yang harus dititikberatkan pada lapisan ini ialah, penggunaan kabel, pendawaian, komputer, hub dan peralatan yang berkaitan dengan rangkaian. Contoh peralatan yang bekerja pada lapisan ini ialah HUB dan Kabel rangkaian Mekanisma perjalanan data dengan menukarkan kod data kepada paket bagi memudahkan pengangkutan dan penerimaan data dengan 2 mekanisma; LLC LAYER 2 DATA (Logical Link Control) dan MAC (Media Access LINK (PERJALANAN Control). Paket data yang dihantar akan DATA ) diterjemahkan kepada LLC dan dihantar terus berdasarkan kepada MAC address. Contoh peralatan yang bekerja pada lapisan ini ialah Switch Penghalaan (routing) berlaku dengan meng"segmen"kan network berdasarkan logikal addressing tersebut . Bertanggungjawab memecahkan packet kepada fragmen yang lebih kecil LAYER 3 NETWORK sebelum dihantar ke lapisan seterusnya mengikut (PENGURUSAN kemampuan media berdasarkan nilai MTU -maximum RANGKAIAN) transmission unit. Contoh peralatan yang bertugas di lapisan ini adalah router. Ada juga switch yang dipanggil Layer 3 Switch yang juga berupaya menjalankan kerja-kerja routing.

- Memastikan packet dihantar dengan betul . Memastikan packet sampai ke destinasi dan mungkin LAYER 4 dalam susunan yang betul. Jika ada packet yang TRANSPORT hilang ia akan dihantar semula. (PENGANKUTAN) Juga dikenali sebagai ‘ SEGMEN’ Ahli yang bekerja dlm. Lapisan ini ialah TCP/IP Mentakrifkan bila untuk memulakan,menamatkan dan juga mengawal perhubungan komunikasi yang dipanggil "session". Ini termasuklah kawalan dan LAYER 5 SESSION pengurusan perhubungan komunikasi dua hala (Persidangan) supaya aplikasi tahu sama ada ia telah sempurna atau belum . Contoh ahli dalam lapisan ini adalah RPC, SQL, NFS,NetBios(Netbui) names,AppleTalk ASP, DECnet dan SCP. . Menterjemahkan format data contohnya JPEG, GIF dan sebagainya. Encryption, decryption, compression LAYER 6 dan decompression juga berlaku di lapisan ini. Secara PRESENTATION amnya semua kerja-kerja terjemahan dilakukan pada (PERSEMBAHAN) lapisan ini. Contoh ahli pada lapisan ini adalah JPEG, ASCII, EBCDIC,TIFF, GIF, PICT,encryption, MPEG dan MIDI Seperti namanya lapisan ini melibatkan aplikasi seperti telnet dan http. Ia adalah lapisan tertinggi dan bergantung kepada lapisan-lapisan dibawahnya LAYER 7 supaya data dapat sampai dari sumber ke APPLICATIONS destinasinya. Ia adalah medium hubungan antara (APLIKASI) user dan komputer. Contoh ahli adalah seperti Telnet, HTTP, FTP,pelayar Web, NFS,SMTP gateways(Eudora, CC:mail),SNMP, X.400 mail dan FTAM 1.4. PROTOKOL

- Protokol dalam istilah pengertian perkataan ialah satu tatacara. Dalam istilah perkomputeran dan rangkaian, protokol ialah tatacara ataupun bahasa komunikasi yang digunakan bagi membolehkan satu-satu rangkaian itu berkomunikasi. Dalam membolehkan satu rangkaian itu berkomunikasi, beberapa protokol rangkaian dicipta. Antara protokol yang sering digunakan dan sentiasa dibangunkan ialah TCP/IP. TCP/IP (Transmit Computer Protocol/Internet Protocol) seolah-olah satu landasan yang menghubungkan satu rangkaian dengan rangkaian lain dengan mengenali sistem pernomboran yang dikenali sebagai IP Address. IP Addres lebih mirip seperti alamat kediaman anda. Contoh simulasi IP Address dalam protokol TCP/IP Seperti seorang posmen menghantar surat, surat anda akan sampai pada alamat penerima yang anda tulis pada surat tersebut. Dengan penggunaan TCP/IP pada sistem rangkaian, paket data yang dihantar pada satu-satu penerima, paket tersebut akan melalui 7 lapisan OSI untuk dipaparkan pada komputer penerima. TERPERINCI TCP/IP Page

- Alamat-alamat IP ini ditentukan dan dipantau oleh satu badan bebas, IANA (Internet Assigned Numbers Authority). Daripada ketentuan ini, terdapat beberapa kelas IP telah dispesifikasikan kepada Kelas-Kelas IP, dan antara yang digunakan ialah daripada Kelas A, B, dan C. Terdapat satu alamat ip yang tidak termasuk dalam susunan ini, iaitu 127. Alamat ini digunakan untuk tujuan ujilari rangkaian, 127.0.0.1 Berikut adalah contoh penggunaan IP address mengikut kelas Merujuk kepada carta kelas di atas, bilangan network ialah bilangan rangkaian yang mampu dibuat pada satu-satu masa, manakala bilangan subnet pula ialah bilangan pecahan daripda ranagkain-rangkaian itu , dan bilangan host ialah bilangan pengguna dalam setiap rangkaian tersebut. Sebagai contoh, kita ambil IP address daripada kelas A. Bilangan rangkaian yang mampu dilaksanakan ialah sejumlah 126 dengan 16,777,214 pengguna dalam setiap rangkaian, iaitu 1:16,777,214. Pada ruangan subnet, 255.0.0.0 mewakili maksima IP Address yang DIBENARKAN diguna pakai pada setiap komputer. Range ataupun keluasan bagi satu-satu IP Address ialah daripada 1 hingga ke 254. Contoh: 10.1.1.1 hingga 10.x.x.x hingga 126.254.254.254 SUBNET SUBNET ialah satu mekanisma pengiraan yang digunakan dalam sistem rangkaian bagi memecahkan rangkaian dalam kelas-kelas IP address bagi tujuan keselamatan

CARA MENGHILANGKAN VIRUS

Sebenarnya membasmi virus komputer itu bukanlah perkara yang sulit,ada cara lain yang ternyata tidak kalah ampuhnya dalam membasmi antivirus dengan menggunakan virus  komputer.Virus Komputer diciptakan untuk beranak pinak dan menyerang sistem operasi kita,yang mengakibatkan beberapa file file kita hilang akibat dari aktivitas virus komputer ini.Bagi yang belum membacavirus komputer yang mematikan silahkan dibaca untuk

komputer.Virus Komputer diciptakan untuk beranak pinak dan menyerang sistem operasi kita,yang mengakibatkan beberapa file file kita hilang akibat dari aktivitas virus komputer ini.Bagi yang belum membacavirus komputer yang mematikan silahkan dibaca untuk

menambah pengetahuan teman teman.Ternyata setelah diselidiki,virus tidak menghapus file filekita,melainkan hanya menyembunyikan,sekali lagi buat teman teman yang belum membaca postingan saya mengenai cara mengembalikan file yang disembunyikan virus.

Baiklah,tanpa memperpanjang lebar lagi langsung saja cara basmi semua virus komputer tanpa antivirus:

1.yang pertama untuk menghindari virus komputer menginfeksikan ke komputer,kita harus berhati hati dalam proses melakukan transfer data baik itu dari flashdisk,memory hp,maupun jaringan internet,serta untuk pencegahan kita perlu menampilkan file file yang di sembunyikan (dihidden).

2.Hapus file file virus

Manfaat fasilitas yang disediakan windows yang berupa windows explorer untuk menemukan file file yang dicurigai sebagai virus

3.Nonaktifkan proses virus

Hal ini sangatlah penting dilakukan.Biasanya proses virus berbentuk ikon yang berupa folder juga berbentuk file microsoft word.Gunakan aplikasi seperti process explorer,pocket killbox,showkill process dan lain sebagainya

4.Pulihkan Registry

Jika tidak melakukan hal ini,maka virus bukan tidak mungkin dapat merusak lagi komputer kita.Hapus juga entry schedule task yang dibuat virus jika ada.

5.Nonaktivkan system restore

Fasilitas yang disediakan oleh windows ini berfungsi dalam mengembalikan konfigurasi sistem kedalam konfigurai sistem yang sebelumnya.Ini penting dilakukan agar tidak kembali ke konfigurasi sistem sebelumnya yang telah dirusak virus.

6.Munculkan file file yang disemunbunyikan oleh virus.

bagi yang belum tahu,silahkan baca cara memunculkan file ayng disembunyikan oleh virus.

komputer.Virus Komputer diciptakan untuk beranak pinak dan menyerang sistem operasi kita,yang mengakibatkan beberapa file file kita hilang akibat dari aktivitas virus komputer ini.Bagi yang belum membacavirus komputer yang mematikan silahkan dibaca untuk

komputer.Virus Komputer diciptakan untuk beranak pinak dan menyerang sistem operasi kita,yang mengakibatkan beberapa file file kita hilang akibat dari aktivitas virus komputer ini.Bagi yang belum membacavirus komputer yang mematikan silahkan dibaca untuk menambah pengetahuan teman teman.Ternyata setelah diselidiki,virus tidak menghapus file filekita,melainkan hanya menyembunyikan,sekali lagi buat teman teman yang belum membaca postingan saya mengenai cara mengembalikan file yang disembunyikan virus.

Baiklah,tanpa memperpanjang lebar lagi langsung saja cara basmi semua virus komputer tanpa antivirus:

1.yang pertama untuk menghindari virus komputer menginfeksikan ke komputer,kita harus berhati hati dalam proses melakukan transfer data baik itu dari flashdisk,memory hp,maupun jaringan internet,serta untuk pencegahan kita perlu menampilkan file file yang di sembunyikan (dihidden).

2.Hapus file file virus

Manfaat fasilitas yang disediakan windows yang berupa windows explorer untuk menemukan file file yang dicurigai sebagai virus

3.Nonaktifkan proses virus

Hal ini sangatlah penting dilakukan.Biasanya proses virus berbentuk ikon yang berupa folder juga berbentuk file microsoft word.Gunakan aplikasi seperti process explorer,pocket killbox,showkill process dan lain sebagainya

4.Pulihkan Registry

Jika tidak melakukan hal ini,maka virus bukan tidak mungkin dapat merusak lagi komputer kita.Hapus juga entry schedule task yang dibuat virus jika ada.

5.Nonaktivkan system restore

Fasilitas yang disediakan oleh windows ini berfungsi dalam mengembalikan konfigurasi sistem kedalam konfigurai sistem yang sebelumnya.Ini penting dilakukan agar tidak kembali ke konfigurasi sistem sebelumnya yang telah dirusak virus.

6.Munculkan file file yang disemunbunyikan oleh virus.

bagi yang belum tahu,silahkan baca cara memunculkan file ayng disembunyikan oleh virus.

Virus Komputer dan Jenis-Jenis

Apa Itu Virus Komputer

Apa Itu Virus KomputerVirus merupakan sebuah aturcara berparasit yang ditulis dengan tujuan untuk memasuki

komputer tanpa pengetahuan atau kebenaran penggunanya.Ia digunakan kerana virus akan bercantum kepada fail atau sektor boot dan menggandakan dirinya untuk merebakkan jangkitannya. McAfee mendefinisikan virus sebagai sebuah perisian aturcara yang bercantum dengan aturcara lain dalam memori komputer atau cakera dan merebak daripada satu aturcara kepada aturcara yang lain.

Jenis-Jenis Virus Biasa

BOOT SECTOR - Menduduki sebahagian daripada bahagian cakera keras atau disket pada bahagian rekod boot utama(MBR).Ia akan mendiamkan dirinya ssehingga ia dihidupkan oleh aturcara tersebut.

PARTITION TABLE - Ia menyerupai virus boot sector tetapi ia menyerang "partition table" cakera keras(ruang simpan maklumat bagaimana cakera keras dicapai) dengan menggerakkan ia ke sektor yang baru dan menggantikan sektor yang ada dengan kod yang dijangkiti virus. Virus akan disebarkan daripada partition table ke boot sector disket jika disket digunakan.

FILE VIRUS - Virus jenis ini adalah virus yang biasa didapati pafa fail-fail. Virus ini akan mencantumkan dirinya kepada fail .exe dan ia akan menghalang fail itu daripada berfungsi. Ia juga mampu mengubahsuai dan merosakkan fail itu bagi memudahkan ia disebarkan sebelum ia dikesan. Antara jenis virus yang dimuatkan dalam kategori ini ialah virus polimorfik(sering berubah) dan virus stealth(tidak meninggalkan kesan).

MULTIPARTITE VIRUS - Ia mempunyai ciri-ciri yang sama dengan virus boot sector dan virus fail. Ia bercantum kepada fail dan mengubahsuai MBR cakera keras. Ia memerlukan pengkodan yang kompleks.Virus jenis ini jarang didapati tetapi ia mampu melakukan tindakan yang menghancurkan

MACRO VIRUS - Virus jenis ini masih baru dan yang pertama muncul pada Julai 1995 di dalam MS WORD.Secara tidak langsung semua fail yang menggunakan aplikasi Word,Excel dan aplikasi lain yang menggunakan makro. Ia boleh menghasilkan jaringan arahan didalam sebuah fail yang menjalakan arahan setiap kali sesuatu kombinasi kekunci itu ditekan.Terdapat juga virus makro yang merosakkan dan memusnahkan fail lain.

TROJAN HORSE - Virus ini tidak mereplikasikan dirinya dengan itu ia sering dianggap bukan virus sepenuhnya tetapi ia masih mampu menghasilkan sebuah kerosakkan yang besar. Ia sering dimuatkan dalam program yang baru atau sah kerana ia sering digunakan oleh pengguna. Apabile ia dihidupkan ia akan memaparkan mesej, menukar data atau memusnahkan banyak fail.

WORMS - Virus ini juga bukanlah virus yang sepenuhnya kerana ia tidak menjangkiti fail lain tetapi ia mereplikasikan dirinya dengan cepat. Setiap kali ia mengeluarkan salinan.Hasilnya ialah penghasilan banyak worm dalam masa yang pendek dan memakan ruang cakera keras. Ia merebak menerusi rangkaian atau emel dan memenuhi ruang storan rangkaian atau simpanan emel.

Cara Yang Boleh Diambil Untuk Mengesan Virus

Scanners Atau Pengimbas - Scanners sering dirujuk sebagai berasaskan tetanda kerana ia akan mencari tetanda ketara atau jejak virus.Ia akan memeriksa setiap fail berasaskan kepada kod tertentu yang dianggap sebagai virus. Ia akan menyimpan sebuah katalog virus yang besar danuntuk memberikan kesan yang lebih mendalam, Scanners perlu memeriksa pelbagai lokasi seperti sektor boot, memori sistem, partition table dan fail-fail. Malangnya, scanners tidak boleh mengesan virus baru yang tidak dikatalogkan,virus polimorfik dan virus stealth(samaran).

Ongoing Monitoring Atau Pemantauan Berulang - Monitors(pemantau) sering dirujuk sebagai pemintas(interceptors) yang akan beroperasi semasa sistem sedang berjalan.Aturcara ini akan melakukan tugas-tugas seperti pemantauan masa nyata(real time) ke atas cakera dan fail; analisis kegiatan luar dugaan dan pengesanan virus polimorfik dan stealth. Dengan monitors, perisian antivirus sering beroperasi di belakang tabir dan ia pasti akan mengganggu penggunaan atau memperlahankan komputer di samping memakan ruang memori yang banyak.

Intergrity Checkers - Pemeriksa jenis ini sering dirujuk sebagai sistem pengesanan pelbagai tahap (multilevel) atau generic yang sering mengisi ruang yang ditinggalkan oleh pengimbas.Ia membaca cakera dan data rekod di samping memantau fail sama seperti pemantau.Ia akan memeriksa fail-fail untuk mengesan perubahan ciri-cirinya yang disebabkan oleh virus.Selain daripada teknik di atas terdapat juga teknik seperti Checksum Comparison- memeriksa aliran bit fail untuk mengesan perubahan dan Inoculator- memasukkan kod bit kecil ke dalam fail yang hendak diperiksa bagi menentukan fail tersebut mengalami masalah atau tidak.

Tanda Jangkitan Virus

* Perubahan dalam saiz fail.

* Perubahan pada tarikh fail walaupun fail itu tidak diubahsuai.

* Program mengambil masa yang agak lama untuk dijalankan.

* Operasi sistem yang perlahan.

* Pengurangan ruang cakera keras dan memori yang tidak dapat dikesan puncanya.

* Sektor rosak pada disket,mahupun pada storan yg lain

* Paparan mesej kerosakan yang ganjil.

* Aktiviti skrin yang ganjil.

* Aturcara tidak dapat dijalankan.

* Sistem boot gagal semasa sistem bermula atau semasa memboot daripada pemacu .

* Terdapat aktiviti pencapaian cakera keras semasa tiada aktiviti sedang berjalan.

DEFINASI ANTIVIRUS

Antivirus (atau anti-virus) digunakan untuk mencegah, mendeteksi dan menghapus malware , termasuk virus komputer , worm , dan kuda trojan. Program tersebut juga dapat mencegah dan menghapus adware , spyware , dan bentuk-bentuk malware.

Berbagai strategi biasanya digunakan. Signature deteksi berbasis melibatkan mencari pola berbahaya dikenal di kode dieksekusi . Namun, dimungkinkan untuk pengguna yang akan terinfeksi malware baru yang belum tanda tangan tidak ada. Untuk kontra seperti apa yang disebut -hari ancaman nol , heuristik dapat digunakan. Salah satu jenis pendekatan heuristik, tanda tangan generik, dapat mengidentifikasi virus baru atau varian dari virus yang ada dengan mencari kode berbahaya yang dikenal (atau variasi-variasi kecil dari kode tersebut) dalam file. Beberapa perangkat lunak antivirus juga dapat memprediksi apa yang mengajukan akan dilakukan jika dibuka / dijalankan oleh meniru dalam sebuah kotak pasir dan menganalisis apa yang dilakukannya untuk melihat apakah ia melakukan tindakan berbahaya. Jika tidak, ini bermakna file tersebut adalah berbahaya.

Namun, tak peduli betapa berguna antivirus, kadang-kadang dapat memiliki kekurangan. Perangkat lunak antivirus dapat menurunkan kinerja komputer jika tidak dirancang secara efisien. pengguna berpengalaman mungkin mengalami kesulitan memahami petunjuk dan keputusan bahwa perangkat lunak antivirus dengan menyajikan mereka. Sebuah keputusan yang tidak benar dapat menyebabkan pelanggaran keamanan. Jika perangkat lunak antivirus mempekerjakan deteksi heuristik (jenis apapun), keberhasilan tergantung pada pencapaian keseimbangan yang tepat antara positif palsu dan negatif palsu . Salah positif dapat sebagai destruktif sebagai negatif palsu. Dalam satu kasus, salah tanda tangan virus yang dikeluarkan oleh Symantec keliru dihapus penting sistem operasi file, meninggalkan ribuan PC tidak dapat boot. Akhirnya, perangkat lunak antivirus pada umumnya berjalan sangat dipercaya kernel tingkat sistem operasi , membuat potensi jalan serangan. Selain kelemahan tersebut di atas, efektivitas perangkat lunak antivirus juga telah diteliti dan diperdebatkan. Satu studi menemukan bahwa keberhasilan deteksi perangkat lunak antivirus besar turun selama periode satu tahun.

Berbagai strategi biasanya digunakan. Signature deteksi berbasis melibatkan mencari pola berbahaya dikenal di kode dieksekusi . Namun, dimungkinkan untuk pengguna yang akan terinfeksi malware baru yang belum tanda tangan tidak ada. Untuk kontra seperti apa yang disebut -hari ancaman nol , heuristik dapat digunakan. Salah satu jenis pendekatan heuristik, tanda tangan generik, dapat mengidentifikasi virus baru atau varian dari virus yang ada dengan mencari kode berbahaya yang dikenal (atau variasi-variasi kecil dari kode tersebut) dalam file. Beberapa perangkat lunak antivirus juga dapat memprediksi apa yang mengajukan akan dilakukan jika dibuka / dijalankan oleh meniru dalam sebuah kotak pasir dan menganalisis apa yang dilakukannya untuk melihat apakah ia melakukan tindakan berbahaya. Jika tidak, ini bermakna file tersebut adalah berbahaya.

Namun, tak peduli betapa berguna antivirus, kadang-kadang dapat memiliki kekurangan. Perangkat lunak antivirus dapat menurunkan kinerja komputer jika tidak dirancang secara efisien. pengguna berpengalaman mungkin mengalami kesulitan memahami petunjuk dan keputusan bahwa perangkat lunak antivirus dengan menyajikan mereka. Sebuah keputusan yang tidak benar dapat menyebabkan pelanggaran keamanan. Jika perangkat lunak antivirus mempekerjakan deteksi heuristik (jenis apapun), keberhasilan tergantung pada pencapaian keseimbangan yang tepat antara positif palsu dan negatif palsu . Salah positif dapat sebagai destruktif sebagai negatif palsu. Dalam satu kasus, salah tanda tangan virus yang dikeluarkan oleh Symantec keliru dihapus penting sistem operasi file, meninggalkan ribuan PC tidak dapat boot. Akhirnya, perangkat lunak antivirus pada umumnya berjalan sangat dipercaya kernel tingkat sistem operasi , membuat potensi jalan serangan. Selain kelemahan tersebut di atas, efektivitas perangkat lunak antivirus juga telah diteliti dan diperdebatkan. Satu studi menemukan bahwa keberhasilan deteksi perangkat lunak antivirus besar turun selama periode satu tahun.

Definisi Virus Komputer

Walaupun perisian cetak rompak merupakan salah satu diantara jenayah komputer, mereka cipta virus komputer juga merupakan salah satu diantara jenayah kerana ia dianggap menceroboh atau mengganggu. Virus komputer di dalam istilah komputer ialah sejenis program parasit yang tertanam di dalam salah sebuah perisian atau program. Kebiasaannya ia disimpan atau terletak di kawasan tertentu di dalam disk yang dinamakan "boot sector". Apabila kita menjalankan/melarikan perisian yang dijangkiti virus tersebut atau cuba mengakses disk yang dijangkiti akan mengaktifkan virus tersebut. Virus boleh diprogramkan untuk melakukan pelbagai perkara termasuklah menyalin diri mereka ke dalam program lain, memaparkan maklumat tertentu di monitor, memusnahkan fail maklumat atau memadam kelesuruha! n cakera keras "hard disk".

Disamping itu, virus komputer juga boleh diprogramkan untuk bertindak pada masa-masa yang tertentu atau pada hari yang telah ditetapkan. Virus yang paling digeruni sekali ialah virus Michelangelo yang menyebabkan kemusnahan yang amat besar pada tahun 1991. Ia ditulis untuk diaktifkan pada harilahir penulis aturcara tersebut. Apabila pengguna menghidupkan komputer mereka yang telah dijangkiti pada hari tersebut, komputer akan mengformatkan "reformat" cakera keras, memadamkan segala maklumat dan perisian yang disimpan di dalam cakera keras tersebut.

Pada tahun 1950an, mulanya ahli saintis komputer membincangkan kemungkinan untuk membina perisian yang dapat menyalin dirinya sendiri dan merebak kepada komputer lain. Perisian virus tersebut masih belum dicipta sehinggalah pada tahun 1983 apabila salah seorang pelajar di Universiti of California iaitu Fred Cohen menulis satu huraian mengenai virus komputer tersebut. Tida

k seperti virus yang ! menyebabkan selsema atau penyakit lain terhadap manusia, virus komputer tidak berlaku atau terjadi dengan sendirinya. Setiap virus harus diprogramkan. Tidak terdapat virus yang berfaedah. Kadangkala, virus komputer hanya ditulis untuk mengganggu. Terdapat sesetengah individu yang ingin memaparkan mesej tertentu untuk bergurau. Di dalam keadaan yang demikian, virus tersebut hanyalah bersifat untuk menggangu sahaja. Walau bagaimanapun, apabila virus terbabit menyebabkan kerosakan yang besar. Siapa yang harus dipersalahkan. Pencegahan Dari Jangkitan

Untuk mencegah jangkitan virus tidaklah sukar seperti yang disangkakan. Kita hanya perlukan pengetahuan mengenai virus komputer dan beberapa perisian untuk mengatasinya. Perkara utama yang anda perlu ketahui ialah semasa komputer anda berada didalam keadaan bahaya jangkitan. Apabila virus komputer telah berada di dalam ingatan komputer, virus boleh memusnahkan perisian dan fail-fail data di dalam cakera keras anda.

Cara yang! paling mudah untuk mendapat jangkitan virus komputer ialah dengan bertukar-tukar perisian atau disk dengan orang lain. Bahkan, perisian yang baru dibeli dan masih dalam bungkusan juga dipercayai mempunyai virus komputer. Kaedah pencegahan yang terbaik ialah dengan menganggap semua disk yang anda temui mempunyai potensi dijangkiti virus.

Untuk mengenal pasti virus komputer memerlukan perisian antivirus. Perisian ini mampu mengesan disk dan perisian yang dipercayai mempunyai virus dan memusnahkannya. Terdapat pelbagai perisian untuk mengesan virus ini.

Ahad, 10 April 2011

tugasan 4

1. Bandingkan hasil carian dengan menggunakan sekurang-kurangnya 5 enjin carian berbeza.

- Yahoo.com memberikan pelayanan yang mengutamakan mesin pencari Web daripada direktorinya.

- msn.com memiliki kemampuan untuk mencari informasi yang lebih spesifik baik berupa website, berita,

- Google.com menyimpan seluruh atau sebahagian halaman sumber (yang disebut chche) maupun

informasi tentang halaman itu sendiri.

2. pilih satu topik berdasarkan jurusan anda. dapatkan 3 alamat web yang mengandungi maklumat

berkaitan topik yang anda pilih muat turun maklumat tersebut. buat 1 rumusanberdasarkan maklumat yang

anda perolehi.

a) http://www.buatcoklat.com/index.php?ref=offers

web ini membongkarkan tentang rahsia perniagaan coklat buatan tangan dari rumah. dengan

menggunakan modal yang minimum.

b) http://id.wikipedia.org/wiki/Coklat_Stroberi

web ini menceritakan tentang film coklat stroberi. Coklat Stroberi adalah film Indonesia yang dirilis pada

c) http://istanacoklat.webs.com/

web ini menceritaka tentang salah satu perniagaan coklat yang paling sedap. ramai pengemar mengakui

keenakkan coklat di istana coklat

Ahad, 20 Mac 2011

hang out time..

cuti sem baru-baru ni aku dan keluarga pdergi ke cameron highland. huh enjoy gler..sepanjang berada di cameron puas giler makan straberry.syok giler..hmm kami menginap di cool point hotel selama 2 hari 1 malam..

suasana kat sana cantik sangat.. udara pon nyaman.. boleh dikatakan semua ladang straberry kami lawati..

cara penanaman tanaman amat unik mereka menggunakan teknologi moden.. macam - macam produk baru berasaskan straberry boleh dijumpai disini, seperti, chocolate straberry, jeruk straberry dan macam-macam lagi.

cameron highland adalah salah satu tempat perlancongan yang menarik..

Ahad, 6 Mac 2011

7 march 2011

hmm 1st tme buat gmail 2 pon untuk klas ict.

da ade blog kne buat blog lain lagi.?

perlu ke ade 2?

hmmm tak tau nk tulis ape lg.

chaow :)

da ade blog kne buat blog lain lagi.?

perlu ke ade 2?

hmmm tak tau nk tulis ape lg.

chaow :)

Langgan:

Catatan (Atom)